Cloud Computing : quelles solutions de sécurité ?

2.2.2.4 Cloud Computing : Quelles solutions de sécurité ?

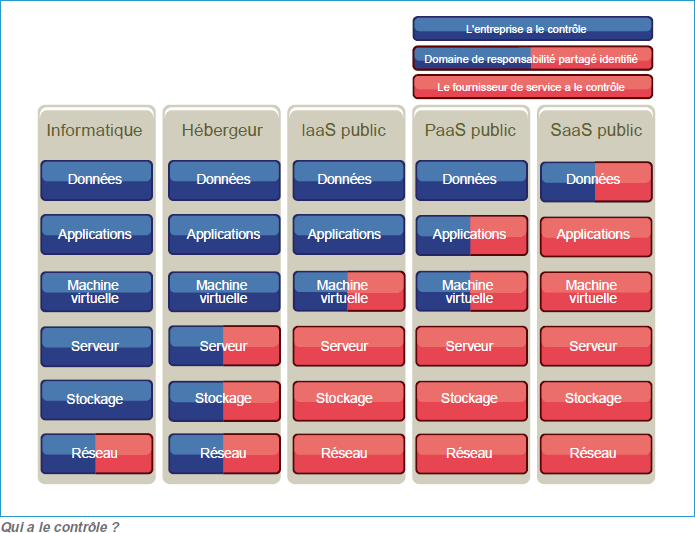

Le Cloud Computing est généralement défini sous 3 formes différentes :

SaaS (Software as a Service) : il concerne les applications d’entreprise comme la messagerie (qui implique le respect de certains critères de sécurité)157 ou les outils collaboratifs.

PaaS (Platform as a Service) : il concerne les environnements middleware158.

IaaS (Infrastructure as a Service) : il concerne les serveurs, les moyens de stockage, le réseau.

La sécurité d’un environnement Cloud Computing passe par 3 composantes : la sécurité physique, la sécurité logique et la sécurité des données.

Le Syntec numérique a édité un livre blanc sur la sécurité du Cloud Computing159 où sont dispensés des conseils et des bonnes pratiques de sécurisation dans lesquelles nous ne pouvons entrer dans le détail. Mais à titre d’exemple, on peut trouver dans ce livre blanc une illustration relative sur :

« Qui contrôle les données entre l’entreprise et le fournisseur de service ? » :

Source : livre blanc Cloud ComputingSyntec Numérique

157 http://experts-it.fr/2011/01/24/sept-criteres-pour-l’evaluation-de-la-securite-web-et-de-la-messagerie-en- mode-saas/

158 http://fr.wikipedia.org/wiki/Middleware

159 http://www.syntec-numerique.fr/actualites/liste-actualites/livre-blanc-cloud-computing-securite

Et l’une des composantes à laquelle il convient d’être ultra attentif concerne justement la contractualisation des données ou les conditions générales d’utilisation :

Prenons un exemple tout simple, mais très actuel, associant Smartphone et Cloud Computing : Google a lancé un service intitulé Cloud Print, permettant d’imprimer depuis son Smartphone des messages reçus.

A la question : « Google examine t’il le contenu des documents que j’imprime ? », la réponse est troublante : « Les documents que vous envoyez à l’impression (…) restent strictement confidentiels. Google n’accède aux documents que vous imprimez que pour améliorer l’impression. »160. Voila quelque chose de bien contradictoire qui doit attirer l’attention.

160 L’Ordinateur Individuel SVM, n°236, mars 2011, Cloud Computing, un deal dangereux ?, p25.

Le contrat de service devra donc bien mentionner où sont localisées les données (les données peuvent être hors union européenne, le client doit être prévenu) et veiller à la confidentialité des données161.

2.2.2.5 Et concernant l’ingénierie sociale ?

Prévenir les attaques dites par ingénierie sociale passe également par une sensibilisation accrue de l’utilisateur.

La compassion, l’intimidation, l’usurpation d’identité sont des techniques qui ne peuvent avoir aucun lien avec l’informatique et qui permettront d’obtenir le renseignement convoité.

Il est essentiel d’avoir à l’esprit de ne jamais fournir d’informations confidentielles par téléphone et ne pas accepter de faire une quelque opération sur son ordinateur qu’un interlocuteur vous demanderait (sauf dans le cas, bien entendu, où vous êtes initiateur de l’appel, comme une demande d’aide au service informatique…)

Lorsqu’un utilisateur est tombé dans le piège d’un filoutage (phishing), qui utilise la technique d’ingénierie sociale, il faut l’inciter à changer tous les mots de passe qu’il utilise dans le système d’information.

Trop souvent ces mots de passe sont en fait identiques et changer le mot de passe de messagerie qui a été divulgué, par exemple, ne met pas à l’abri les autres accès au SI162.

L’ingénierie sociale dépasse donc le cadre formel de l’informatique et vise plus directement la vulnérabilité « humaine ».

Une solution face à cette vulnérabilité humaine peut être de dresser une matrice des sensibilités qui régit les accès aux informations163, en classant ces informations dans des catégories : financières, techniques, juridiques…

On créé ensuite des groupes de personnes en indiquant quel groupe a accès à quelles informations, et on définit la voie de transmission : certaines informations peuvent transiter par écrit, d’autres par mail et d’autres par téléphone.

161 http://www.lenouveleconomiste.fr/security-as-a-service-3555/

162 http://www.certa.ssi.gouv.fr/site/CERTA-2010-ACT-049.pdf

163 Sécurité informatique, Ethical Hacking, op-cit, p103.

Les protections contre l’ingénierie sociale peuvent globalement se résumer aux conduites suivantes : être attentif, réfléchir à la confidentialité des données divulguées et ne jamais faire confiance à un interlocuteur ou à son histoire, sauf s’il s’agit d’un interlocuteur formellement identifié.

Il faut aussi être attentif à l’effet de l’émotion : de nombreux internautes se font abuser par des liens malveillants leur proposant de regarder une vidéo spectaculaire. Un exemple flagrant est celui relatif au tsunami de la catastrophe au Japon début 2011 :

La page web malveillante la plus souvent bloquée au 1er trimestre 2011 fût un site brésilien proposant une vidéo des ravages du tsunami prétendant provenir du consulat japonais164.

Le même phénomène, suite à la mort annoncée de Ben Laden le 1er mai 2011, fût exploité, en invitant à cliquer sur un lien permettant de visualiser la vidéo de son élimination, qui est en fait un logiciel malveillant.

Sensibiliser l’utilisateur reste donc une des principales mesures de sécurité à prendre pour le protéger et protéger en amont le système d’information.

2.2.2.6 Sensibiliser l’utilisateur

Lors du dernier sommet du G8 à Deauville le 26 et 27 mai 2011, les chefs d’Etats et de gouvernement ont déclaré qu’il est d’une importance cruciale de promouvoir la sensibilisation des utilisateurs165 :

2.2.2.6.1 Au niveau de l’entreprise

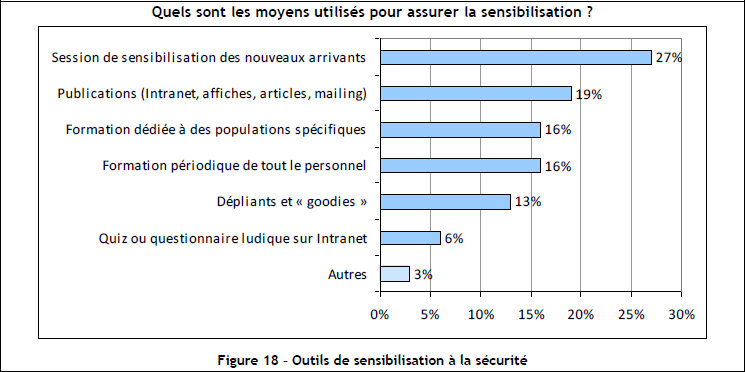

Le rapport du CLUSIF40 nous indique un pourcentage des moyens utilisés, dans le panel étudié des moyens utilisés pour assurer la sensibilisation :

164 http://www.pandasecurity.com/france/homeusers/media/press-releases/viewnews?noticia=10388

165 http://www.elysee.fr/president/les-actualites/declarations/2011/un-nouvel-elan-pour-la-liberte-et-la-democratie.11467.html

On remarquera immédiatement que l’action de sensibilisation reste faible (27 % pour les nouveaux arrivants et 16 % seulement de formation périodique) et que la majeure partie de cette sensibilisation passe par des publications ou des dépliants.

Pourtant, l’utilisateur n’a plus le rôle d’observateur et doit passer à celui d’acteur de la sécurité et l’intégrer dans son quotidien, dans ses gestes, son comportement, dans l’utilisation des applications, pour que les données soient protégées en fonction de leur classification (publique, privée, confidentielle, secrète)166, suivant le même principe déjà évoqué pour se protéger des attaques par l’ingénierie sociale.

166 FOREY (Bernard), op-cit, p 5.

Dans une structure de type entreprise, les utilisateurs doivent se sentir investis d’une mission d’alerte vis-à-vis du responsable informatique.

La technologie est certes un moyen efficace pour proposer des moyens de sécurité efficaces et avancés, mais ces moyens sont aussi destinés à être contournés en permanence par les pirates.

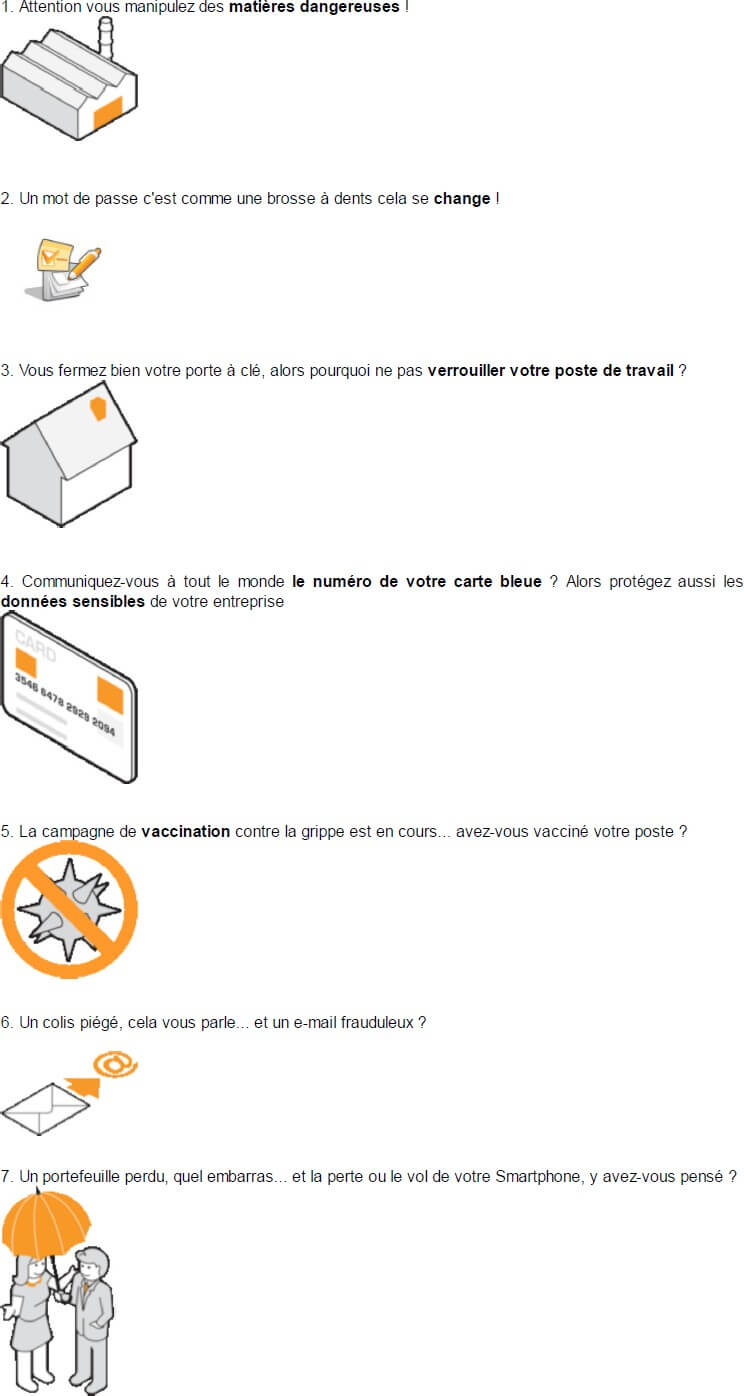

La sensibilisation des utilisateurs peut donc passer de manière ludique, par des petits slogans illustrés de visuels : (dépliant et goodies dans le tableau ci-dessus)

Source : blogs.orange-business.com

A cette sensibilisation, on doit aussi associer protection et action, afin de répondre à ces menaces APT vue précédemment (exemple de l’attaque de Bercy), par167 :

Avertir et informer ses utilisateurs des risques liés à l’ingénierie sociale et aux mails.

Prévenir tout incident en équipant ses infrastructures de systèmes de protection et de supervision.

Traiter le moindre incident avec la même priorité et le même sérieux, quelque soit sa nature.

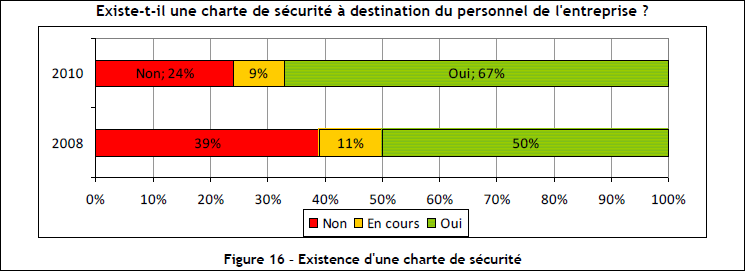

Cette sensibilisation passe aussi, impérativement, et d’une manière plus formelle, par la mise en place d’une charte informatique, qui contribue de manière importante à la sensibiliser les utilisateurs.

Pourtant, en 2010, un tiers des entreprises ne possèdent pas de charte informatique40 :

Les chartes de sécurité sont très diverses et variées, aussi, on doit retenir qu’elles doivent respecter quatre principes fondamentaux de fonctionnement168 :

167 http://blogs.orange-business.com/securite/2011/05/apt-la-menace-du-3eme-type.html

168 Ibid, p45.

– Principe de traçabilité : l’utilisateur doit être identifié et les traces de son activité, implicitement enregistrées dans les limites légales.

– Principe (de présomption) d’imputabilité : responsabiliser l’utilisateur (utilisation de mots de passe, codes confidentiels et personnels). Toute opération est réputée à priori de son fait.

– Principe d’opposabilité : le non respect des règles de la charte est susceptible de sanctions.

– Principe de conformité d’utilisation : l’usage des moyens informatiques doit rester à usage professionnel avec une utilisation à des fins privées tolérée dans des limites raisonnables.

Enfin, concernant la vulnérabilité des mots de passe, l’utilisation en remplacement, de cartes à puces ou de systèmes d’authentifications forts (via un serveur spécifique) peut être envisagée.

2.2.2.6.2 Des utilisateurs qui sont aussi : des particuliers et des parents

Cette sensibilisation souvent évoquée dans le milieu professionnel vaut également pour l’internaute particulier.

Cela est d’autant plus vrai qu’il est libre de faire ce qu’il veut à son domicile, sa vigilance doit donc rester intense. Les conseils prodigués pour l’utilisation en entreprise, notamment via les petits visuels, restent valables dans le cadre d’un usage privé d’internet, pour compléter les 10 commandements de la sécurité sur internet évoqués en amont.

Ces mêmes utilisateurs sont également parents, et il se pose la question de la sensibilisation des enfants aux dangers de l’internet.

Les parents restent les meilleurs interlocuteurs pour guider et protéger les enfants dans leurs pérégrinations sur internet. A ce titre, il existe un guide mis en ligne par Microsoft France, et destiné aux parents.

Ce guide s’intitule « C’est plus net »169. Il propose de faire un test en trois étapes afin de proposer des solutions relatives à la protection et sensibilisation des enfants sur Internet.

169 http://www.microsoft.com/france/microsoft-en-france/cestplusnet/

Cette sensibilisation des enfants, cette éducation, peut également s’accompagner de l’installation de logiciels de contrôle parental.

Il est important de protéger ses enfants des contenus qui peuvent se révéler choquant. Il est utile de savoir que chaque fournisseur d’accès à Internet a l’obligation de proposer une solution gratuite de logiciel de contrôle parental.

Ils sont dotés de nombreuses fonctionnalités qui permettront, par ailleurs, d’éviter que certaines informations sensibles ou confidentielles ne sortent du micro ordinateur (carnet d’adresses…) et viennent compromettre notre E-réputation, que l’on doit gérer.