Système de contrôle d’accès à la maison et de l’éclairage

Chapitre 2 :

CONCEPTION DU SYSTÈME

2.1 Introduction

La transformation d’un besoin émergeant en la définition d’un système lui apportant une solution met en œuvre de multiples activités intellectuelles faisant passer progressivement des concepts abstraits a la définition rigoureuse de produits [12].

Dans ce chapitre, après spécifications des besoins il sera question de concevoir un système de manière à apporter une solution à notre problématique.

Pour se faire, la conception de la solution s’effectuera de manière logique. Nous allons présenter, en détail, logiquement et physiquement l’implémentation du système de contrôle d’accès à la maison et de l’éclairage.

Grâce à une carte Arduino Méga, a la technologie RFID et certains équipements électroniques.

2.2 Présentation et modélisation

2.2.1 Identification des besoins

Nous allons identifier les besoins en énumérant les différentes fonctionnalités du futur système.

Dans le cadre notre travail nous concevons un système qui permettra aux habitants d’une maison de gérer l’extinction et l’allumage des lampes de chaque pièce, de mettre en marche une alarme anti-intrusion.

L’accès à la maison se fera grâce à une carte sans contact, les capteurs placés aux entrées de la maison liront les informations contenues dans la carte pour en déduire si le détenteur de cette carte aura accès à la maison ou pas.

2.2.2 Identification des acteurs

Nous allons répertorier les acteurs de notre système, après avoir identifié les besoins. Ces acteurs communiquent directement avec le système, ils en modifient directement l’état initial en émettant et/ou en recevant des messages porteurs de données [12].

Dans le cadre de notre projet nous avons identifier l’habitant de la maison Comme seul acteur de notre système

![]()

Figure 2.1: Habitant

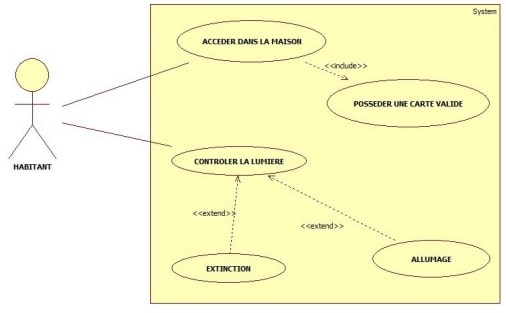

2.2.3 Diagramme de cas d’utilisation

Un diagramme de cas d’utilisation est un diagramme UML. Il capture le comportement d’un système, d’un sous-système, d’une classe ou d’un composant tel qu’un utilisateur extérieur le voit.

Il scinde la fonctionnalité du système en unités cohérentes, les cas d’utilisation, ayant un sens pour les acteurs [12].

Figure 2.2: Diagramme de cas d’utilisation du système

[irp posts= »76595″ ]

2.2.4 Description des cas d’utilisation

Décrivons les cas d’utilisation textuellement

1. Accéder à la maison

- Nom du cas: Accéder à la maison.

- Objectif: Entrer dans la maison.

- Acteur principal: Habitant.

- Précondition: En possession de carte valide.

- Scénario: Lorsqu’une personne se présente aux entrées de la maison, elle doit être impérativement muni de sa carte RFID contenant les informations qui stipulent si elle est un habitant de cette maison et lui donne accès à la maison en actionnant le servomoteur pour ouvrir les portes, sinon l’accès ne lui est pas donné.

2. Posséder une carte valide

- Nom du cas: Posséder une carte valide.

- Objectif: Ouvrir les portes.

- Scénario: Après avoir lu les informations valides sur la carte RFID, le système actionne le servomoteur pour ouvrir la porte.

3. Contrôler la lumière

- Nom du cas: Contrôler la lumière.

- Objectif: Extinction/allumage des points de lumière.

- Acteur principal: Habitant.

- Scénario: Les lumières dans chacune des pièces peuvent être éteintes ou allumées simultanément ou même indépendamment les unes des autres, au moment souhaité par l’habitant tout comme il pourrait aussi programmer leur extinction/allumage.

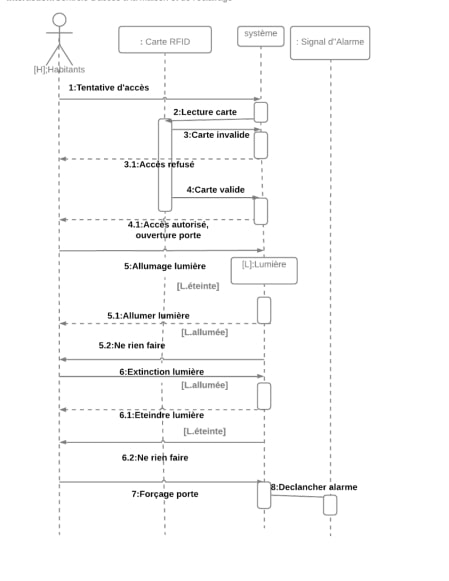

2.2.5 Diagramme de séquence

Un diagramme de séquences est un diagramme UML d’interaction exposant en détail la manière dont les opérations sont effectuées. Les diagrammes de séquences sont organisés en fonction du temps qui s’écoule au fur et à mesure que le système est en marche.

Les diagrammes de séquences permettent de décrire comment les éléments du système interagissent entre eux et avec les acteurs.

Les objets au cœur d’un système interagissent en s’échangent des messages et les acteurs interagissent avec le système au moyen d’IHM (Interfaces Homme-Machine) [12].

Figure 2.3: Diagramme de séquence du système

2.3 Cahier de charges

voici la liste des équipements électroniques qui nous seront utiles:

- Une carte Arduino Méga 2560

- Deux modules RFID

- Deux servomoteurs de position

- Deux buzzers

- Un optocoupleur

- 20 LEDs

- Une BREADBOARD1

2.4 Plan de la maquette

La maquette sur laquelle nous travaillerons comporte six pièces qui sont le salon, la cuisine, le garage, les deux chambres à coucher, la douche/WC plus le couloir et une terrasse.

Figure 2.4: Plan maquette

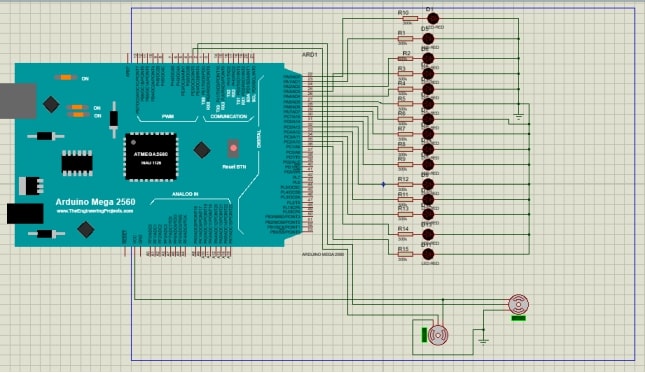

2.5 Schéma du câblage

Le schéma qui suit représente les connexions faites entre les LEDs, les servomoteurs et l’Arduino. Nous avons réalisé ce schéma grâce au logiciel Proteus 8 qui permet de créer des circuits électroniques virtuels

1platine Labdec, dispositif qui permet de r´ealiser le prototype d’un circuit ´electronique et de le tester.

Figure 2.5: Câblage du système.

Figure 2.6: Lecteur RFID.

Les broches SDA, SCK, MOSI, MISO et GND VCC des modules RFID seront connectées respectivement aux broches numériques 53, 52, 51, 50 et GND 3,3V.

La broche RST du premier lecteur sera à la broche 5 tandis que la RST du second sera à la broche 6 de la carte Arduino4.

4 Les connexions des modules RFID ne sont pas représentées mais expliquées textuellement car Proteus 8 ne fournit pas de circuit virtuel pour leur utilisation.

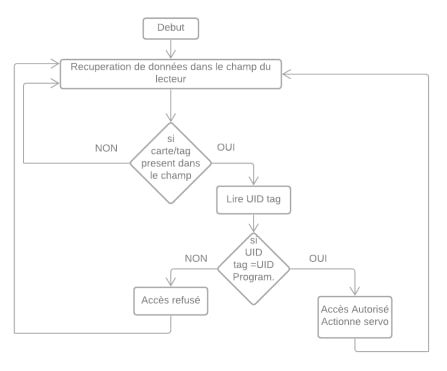

2.6 Description du fonctionnement

2.6.1 Principe d’autorisation d’accès à la maison

Dans ce travail nous utiliserons des modules RFID couplés à des servomoteurs pour actionner l’ouverture des portes d’accès à la maison.

Les servomoteurs se mettent en marche dès lors ou on présente une carte ou un tag valide dans le champs électromagnétiques des lecteurs RFID, donnant ainsi accès au détenteur du tag ou de la carte.

Si par contre la carte ou le tag ne sont pas valides l’accès est refusé, les servomoteurs ne se mettent pas en marche.

La validité d’une carte ou d’un tag est déterminé par son identifiant UID il est sous format hexadécimal, on peut récupérer l’UID d’un tag en programmant le lecteur pour qu’il nous renvoie celui-ci et on décidera à nos dépends de l’autorisation d’accès ou non de ce tag en programmant le lecteur.

Nous écrirons un programme Arduino qui compare l’UID du tag présent dans le champ électromagnétique d’un lecteur avec ceux qui sont dans le programme.

Si l’UID du tag est identique a un UID du programme l’accès est autorisé et, automatiquement, l’ouverture de la porte correspondant au lecteur est entamée grâce au servomoteur auquel la porte est attaché, un petit délai de quelques secondes intervient pour permettre au détenteur du tag d’entrer ou de sortir.

Dans le cas contraire l’accès lui est refusé .

Figure 2.7: Organigramme d’accès à la maison

2.6.2 Principe de contrôle de l’éclairage

L’éclairage de chaque pièce est commandé grâce à la communication par voie série entre la carte Arduino et l’ordinateur.

Une fenêtre générée grâce à un programme java nous permettra de commander l’éclairage: chaque point de lumière possède son bouton, il su ra de l’actionner pour l’éteindre ou l’allumer, il y a en tout 15 points de lumières répartis dans la maison, un bouton supplémentaire permet de contrôler toutes les lumières en même temps.

La carte Arduino reçoit les commandes par voie série gr^ace au port USB, les broches sur lesquelles sont branchées les LEDs seront speci dans le code de l’application.

2.7 Carte Arduino Méga 2560

Le concept Arduino a été développé par l’équipe visionnaire Arduino de Massimo Banzi, David Cuartilles, Tom Igoe, Gianluca Martino et David Mellis à Ivrée en Italie.

L’objectif de l’équipe était de développer une gamme de microcontrôleurs faciles à utiliser, du matériel et des logiciels de telle sorte que la puissance de traitement soit facilement accessible à tous [13].

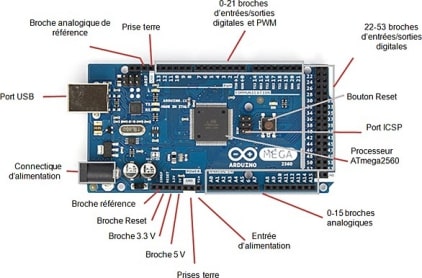

Figure 2.8: Carte Arduino Mega2560

La carte arduino Méga 2560 est une carte électronique programmable servant de microcontrôleur pour la conception et le pilotage de montages électroniques, mécaniques, domotiques etc. . . , cette carte est constituée de 54 broches d’entrées/sorties, dont 15 sont utilisables en PWM, de 16 broches d’entrées analogiques, de 4 ports série hardware, d’une connectique USB, d’une connectique d’alimentation, d’un port ICSP et d’un bouton RESET.

L’Arduino Méga 2560 peut être alimentée à travers le port USB lorsqu’elle est branchée sur l’ordinateur, ou via la connectique d’alimentation avec le port jack ou l’entrée d’alimentation.

La source d’alimentation fournissant le meilleur voltage sera sélectionnée comme source d’alimentation par la carte, Il est conseillé d’utiliser une alimentation entre 7V et 12V de courant continu pour alimenter.

La carte est équipée d’un convertisseur USB-vers-serie pour permettre la compatibilité entre les PC hôte et les systèmes de communication série dans le processeur ATmega2560, la carte est également équipée de plusieurs petites LED en surface pour indiquer la transmission série (TX) et réception (RX) et une LED supplémentaire pour l’utilisation d’un projet.

La bande d’en-tête vers le haut de la carte fournit des accès aux signaux de modulation de largeur d’impulsion (PWM) et aux communications série. La bande d’en-tête sur le côté droit de la carte donne accès à plusieurs broches d’entrée/sortie numériques(digitales).

Vers le bas de la carte, la bande de broches présente, fournit des entrées analogiques pour le système analogique-vers-numérique (ADC) et les bornes d’alimentation.

En n, le connecteur d’alimentation externe est prévu dans le coin inférieur gauche de la carte barrett2013arduino.

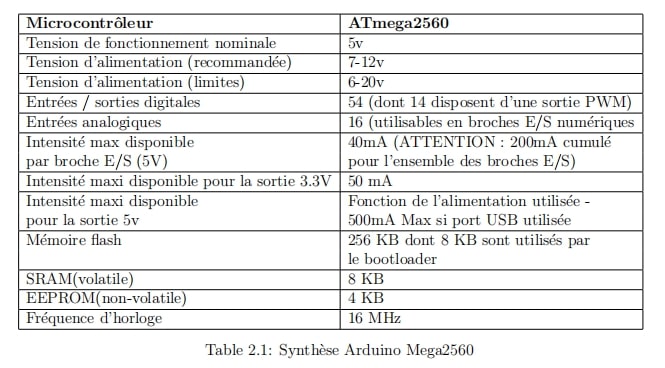

Table 2.1: Synthèse Arduino Mega2560