Explosion de l’ingénierie sociale et de nouveaux keyloggers

1.2.3.4 L’explosion de l’ingénierie sociale

Nous l’avons déjà évoqué et définit en introduction, l’ingénierie sociale28 est une menace en pleine expansion car certaines techniques d’attaques traditionnelles (vulnérabilité des navigateurs internet, infiltration des serveurs web..) deviennent de plus en plus inefficaces du fait de la correction des failles.

Les pirates s’appuient donc désormais de plus en plus sur l’ingénierie sociale et tentent de persuader les internautes de télécharger un programme malveillant par exemple.

L’ingénierie sociale est une pratique comportementale visant, en sciences politiques, à modifier le comportement de groupes sociaux ou bien pour le psychologue à manipuler l’esprit d’autrui. En sécurité de l’information, il s’agit donc des méthodes utilisées de manière consciente par un individu ou un groupe d’individus en vue d’obtenir une information qu’autrui veut conserver secrète113.

Utilisée à mauvais escient, l’ingénierie sociale est une menace qui n’est pas suffisamment étudiée, ni suffisamment connue du grand public au regard des manipulations dont il peut faire l’objet114.

L’affaire « Hacker Croll »115, est un exemple d’utilisation de technique d’ingénierie sociale : un jeune de la région Clermontoise, de 25 ans, a réussi, sans aucune connaissances informatiques particulières, plusieurs « exploits » : entre autres, usurper les comptes « Twitter » de célébrités comme Barack Obama et Britney Spears, et surtout, s’introduire dans les boîtes mails des employés de la plateforme de « Twitter » pour subtiliser des documents confidentiels concernant l’avenir de la société116.

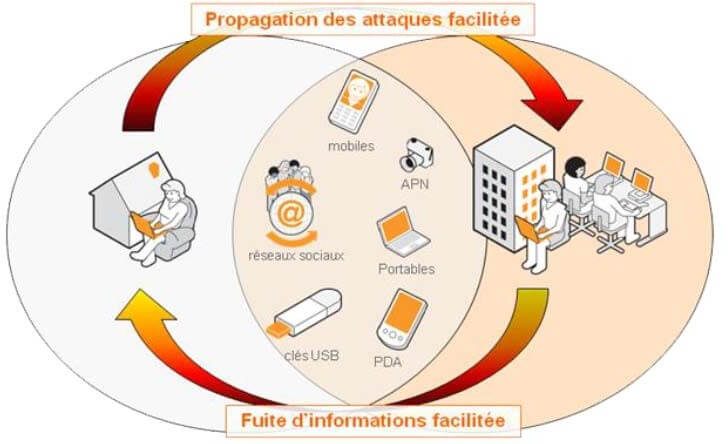

Les schémas ci-dessous nous illustrent comment les propagations d’attaques, les fuites d’informations, peuvent être facilitées, et comment on peut trouver des informations sur la vie privée d’un individu ou d’une entreprise :

113 AGHROUM (Christian), op-cit, p115 (définition ingénierie sociale)

114 http://blogs.lesechos.fr/intelligence-economique/ingenierie-sociale-et-menaces-cybernetiques-a4795.html

115 http://legalis.net/spip.php?page=jurisprudence-decision&id_article=2982

116 http://www.commentcamarche.net/faq/29627-cybercriminalite-le-boom-de-l-ingenierie-sociale

– Avec la fusion de la sphère d’informations privées et professionnelles :

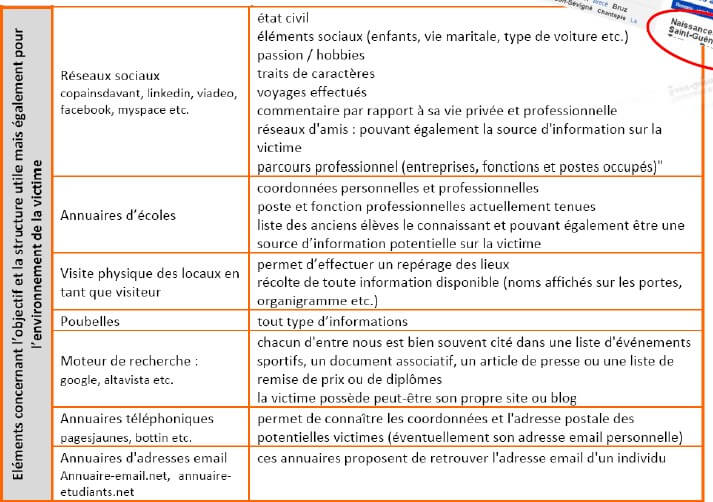

– Les attaques informatiques se retrouvent grandement facilitées car on peut facilement trouver des informations sur la vie privée d’un individu via internet :

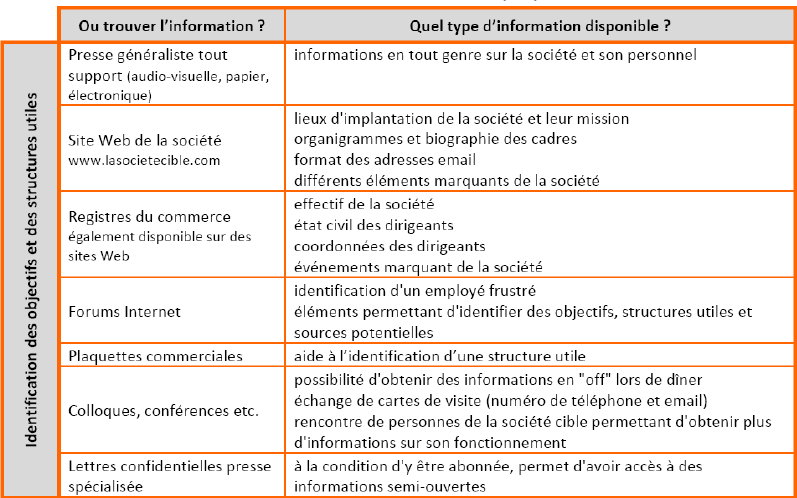

– Mais également des informations sur la vie professionnelle et son environnement :

Source : Business Services Orange

Sans être un spécialiste de techniques d’attaques informatiques, on peut ainsi, malgré tout en perpétrer via l’ingénierie sociale.

Le Google hacking est d’ailleurs une autre technique qui permet de découvrir des informations sensibles sur des sites internet vulnérables à l’aide de requêtes « google » spécifiques et judicieusement construites117.

Diverses techniques de manipulations118 existent qui sont associées ou non à des techniques d’attaques informatiques (phishing par exemple), afin d’obtenir de l’information :

117 Sécurité informatique, Ethical Hacking, op-cit, p 229.

118 GOMEZ (Alexandre), Hacking Interdit, Février 2010, Micro Applications, p26.

– Déposer un CD par courrier interne en faisant croire qu’il s’agit d’une mise à jour d’un fabricant (logiciel ou autre) alors que le CD contient en réalité un cheval de Troie ou un logiciel malveillant.

– Usurper l’identité d’une personne : collègue, fournisseurs, sous traitant, supérieur hiérarchique, assistant technique…

– Se faire passer pour une personne du service informatique afin de se procurer plus facilement des données ou des mots de passe, voire installer ou faire installer des programmes malveillants.

– Demander à des réceptionnistes de renvoyer une télécopie ou des fichiers en usurpant l’identité de quelqu’un d’autre (fournir un autre numéro ou adresse mail…)

– Offrir des cadeaux sur internet en disposant une petite image à priori anodine afin d’inciter la victime à cliquer dessus.

L’attaque du ministère de Bercy dont nous avons précédemment parlé, implique l’utilisation de techniques d’ingénierie sociale combinée à des techniques d’utilisations de vulnérabilités. Elle fait partie de ces nouvelles menaces qu’on appelle : APT (Advanced Persistent Threat)119 :

Ce genre de nouvelles menaces est à prendre très au sérieux car aucune solution habituelle de type antivirus ne peut les contrer.

Nous verrons dans les pratiques de sécurité, quelles mesures peuvent être prises pour prévenir les attaques dites par ingénierie sociale.

1.2.4 De nouveaux « keyloggers »

Le keylogger120 est un dispositif logiciel ou matériel121 qui enregistre les touches frappées sur le clavier d’un ordinateur.

Il peut être utile dans le cadre d’une surveillance parentale pour enregistrer ce qui est tapé au clavier par l’enfant. Il existe dans ce cas une multitude de logiciels ou matériels dit légaux permettant cette utilisation.

119 http://en.wikipedia.org/wiki/Advanced_Persistent_Threat

120 http://fr.wikipedia.org/wiki/Enregistreur_de_frappe

121 Voir annexe 5 : des keyloggers matériel

Utilisé à mauvais escient, le keylogger devient un logiciel espion et dérobe les informations saisies pour les stocker, voire les envoyer à un éventuel pirate.

Une nouvelle génération de keyloggers a fait son apparition :

Une simple souris USB122, d’apparence très classique, peut en fait avoir été modifiée et contenir :

- un espace de 16 Go de stockage pour stocker les données et démarrer un système d’exploitation style : Fedora Linux Hacking Suite par exemple,

- une clef Wifi pour communiquer « sans fil » ou capturer les données « sans-fil »

- un hub USB pour raccorder le tout et/ou brancher éventuellement d’autres équipements. Et bien entendu la souris continue à fonctionner normalement…

Une fois les données collectées, on peut les consulter via un logiciel. Certains de ces logiciels, paramétrables, proposent même une fonctionnalité d’auto destruction des données collectées suivant un calendrier d’inactivité par exemple.

Le but est bien entendu d’éviter de remonter au programme et à l’espion qui se cache123 derrière ce dispositif d’enregistrement…

122 Voir annexe 6 : une souris filaire optique modifiée

123 Sécurité informatique, Ethical Hacking, op-cit, p187.