3.4 Approches hybrides de la gestion de la confiance

Les approches de gestion de la confiance présentées précédemment, basées sur l’utilisation de politiques et sur l’utilisation de la réputation ne sont pas toujours efficace dans certaines situations réelles. Dans ces cas là, des approches hybrides doivent être prises en considération.

La confiance, dans l’approche basée sur l’usage de politiques, est mesurée directement par la politique qui contrôle les actions des acteurs du système. Par contre, dans le cas d’approches basées sur la réputation, la confiance est mesurée à partir des informations disponibles sur la réputation des acteurs. Les approches hybrides vont utiliser les propriétés de ces deux approches.

Nous présentons ici un scénario d’application qui a besoin de ce type d’approche mixte : un marchand (vendeur en-ligne) veut vérifier les commandes passées par ses clients avant de passer commande à ses propres fournisseurs. Le facteur le plus important pour valider une commande est lié aux risques de non-paiement des achats, que la somme soit grande (i.e, des centaines euros) ou qu’elle soit petite (i.e, quelques euros).

Si le montant de l’achat est petit, on peut imaginer que le marchand a juste besoin de vérifier l’historique des achats de cet utilisateur (cet historique peut nous permettre de calculer sa réputation en utilisant le nombre d’achats évalués comme positive, par exemple); par contre si le montant est élevé, le marchand a besoin, par exemple, de vérifier la validité de la carte de crédit pour avoir une assurance forte d’être payé. Dans ce contexte, un modèle hybride est requis pour réaliser efficacement cette application.

Dans cette section, nous présentons le système SULTAN [36, 35] et le framework SECURE qui utilisent tous les deux cette approche.

3.4.1 SULTAN

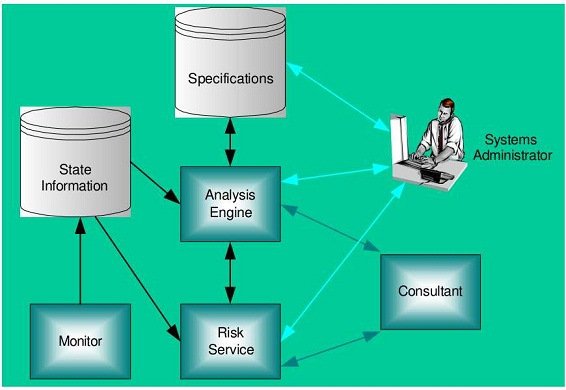

SULTAN a été développé par Tyrone Grandion et al. [36, 35]. Il s’agit d’un système de gestion de la confiance qui fonctionne dans un contexte centralisé. L’architecture générale de SULTAN est présentée dans la figure 3.3.

Le système est composé des éléments suivants : le State Information qui contient toutes les informations sur les scénarios des applications (expériences et risques); le Monitoring Service qui observe et effectue la mise à jour des informations concernant le système; le Risk Service qui identifie les risques à partir des modèles intégrés dans le

Fig. 3.3 Framework SULTAN

système; le Specification Server qui contient les prédicats qui spécifient la politique de sécurité ou les recommandations de chaque entité; l’Analysis Engine qui est le moteur de raisonnement. Les raisonnements sont réalisés en utilisant l’ensemble des prédicats définis et le niveau de risque fourni par le Risk Service.

SULTAN dispose d’un langage formel, Ponder [70] qui utilise la logique des prédicats. Ce langage permet de spécifier les politiques de sécurité de chaque entité du système. Ces politiques se composent de plusieurs prédicats. Les prédicats expriment soit la confiance, soit des recommandations. L’exemple suivant est extrait de [35].

-Prédicat de confiance

name : trust (trustor, trustee, actions, level) ⊢ constraint set;

Ce prédicat indique le niveau de confiance (level) du trustor envers le trustee pour l’action actions lorsque l’ensemble des contraintes contraints est satisfait. Exemple 1 : trust (Morris, doctor, heart_diagnosis(Morris) : operate(Morris),

50) ⊢ is_consultant(_doctor, NHLI);

-Prédicat de recommandation

name : recommend (recommendor, recommendee, actions, level) ⊢ constraint set;

Ce prédicat indique le niveau de recommandation (level) de recommendor en recommendee pour l’action actions lorsque l’ensemble des contraintes contraints est satisfait.

Exemple 2 : recommend (Tyrone, joePublic, WebProgram(joePublic), high)

⊢ has_degree(joePublic, IC_Computing, 2i);

3.4.2 Framework SECURE

SECURE (Secure Environments for Collaboration among Ubiquitous Roaming Entities) est un framework de gestion de la confiance développé dans le cadre du projet européen éponyme SECURE [15, 14, 16]. Le composant important du framework est un modèle de confiance qui fournit les bases pour représenter la confiance, raisonner sur la confiance et représenter les politiques de sécurité basées sur la confiance.

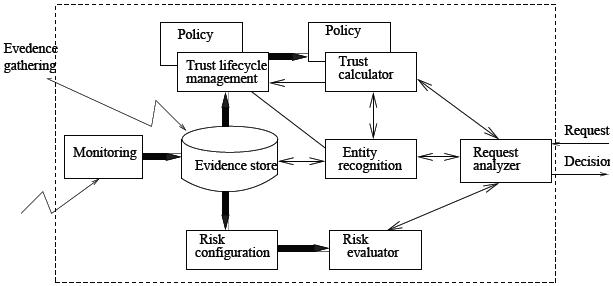

L’application comporte plusieurs acteurs, des principals selon la terminologie SECURE, qui ont des interactions entre eux. Chaque principal p de l’application dispose d’un module de confiance, utilisé quand l’application doit prendre une décision lors d’une interaction avec un autre principal.

Chaque module de confiance se compose de trois composants : le moteur de confiance, le moteur de risque et l’outil de collaboration. L’outil de collaboration sauvegarde tous les comportements des principals avec lequels p a des interactions.

Cette information est utilisée avec la politique de confiance de p, cela permet de connaitre le niveau de confiance que p a en chaque principal du système. Dans ce modèle, la confiance est un élément utilisé pour l’analyse du risque. Le module de confiance, avec différents composants est illustré par la figure 3.4

Fig. 3.4 SECURE framework

Dans la conception du framework, les informations liées à l’évaluation du risque et de la confiance (l’expérience, les comportements dans le passé) sont prises en compte lors des décisions. La valeur de confiance attribuée à un principal est évaluée en utilisant les expériences antérieures avec ce principal et les recommandations des autres principals le concernant.

La politique est définie comme la confiance d’un principal dans les autres principals. Le modèle du risque proposé dans SECURE est un modèle de calcul du risqué basé sur les conséquences et leurs probabilités. Le détail sur modèle du risque de SECURE est donné dans la section de la gestion du risque.

Au niveau formel, le framework est décrit avec les types abstrait du λ − calcul [82]. Avec cette formalisation, les élements de base du système tels que la confiance, la politique de confiance de chaque principal ou la politique global du système sont représentés clairement. Nous reviendrons sur cette représentation de SECURE en décrivant notre approche pour un système de gestion de la confiance dans le chapitre 4.

En conlusion, le framework SECURE est un modèle de confiance riche de par sa conception. Dans ce modèle, la confiance est mesurée par plusieurs sources d’informations telles que la réputation et les recommandations.

Le modèle permet de proposer à un acteur son propre mécanisme pour calculer la confiance et le risque. Par contre, ce framework n’est qu’un squelette de développement, pour pouvoir l’utiliser, il faudrait disposer de composants supplémentaires tels qu’un langage d’expression des politiques, un mécanisme d’interprétation du risque et une représentation opérationnelle de la confiance.