L’analyse de cas en recommandation révèle comment un système basé sur des réseaux bayésiens peut transformer l’apprentissage en ligne. Découvrez comment ce modèle innovant s’adapte aux styles d’apprentissage des utilisateurs et améliore leur expérience éducative.

Chapitre 4: Implémentation et Présentation de l’application

INTRODUCTION

L’objectif principal de ce chapitre est de présenter le produit final, C’est la phase finale de la réalisation de notre système. Le chapitre est composé de deux parties :

- La première partie présente l’environnement de développement.

- La deuxième partie concerne l’implémentation et les principales interfaces graphiques (présentation de l’application).

Pour réaliser notre application nous avons utilisé plusieurs outils de développement. Nous avons choisi le langage « Java » et le SGBD Objet-Relationnel « MySQL » pour gérer la base de données.

Dans ce chapitre, nous avons présenté l’environnement de travail ainsi que les différents choix techniques utilisés. Puis nous passons à la partie implémentation, et nous présenterons les différents résultats : le prétraitement des données sortie du test de Felder. Nous avons appliqué la technique de datamining « Réseaux bayesien » pour recommander aux apprenants les ressources pertinentes adéquates à leur style d’apprentissage et équivalent à leurs préférences [14].

Environnement de travail

Partie matérielle

- Micro-processeur : Intel (R) Core (TM) i3-2348M CPU (2.30 GHz, 2.30 GHz)

- Mémoire installée (RAM) : 4.00 Go

- 500 GB HDD d’espace disque

- Type du système : système d’exploitation 32 bits

Partie logicielle

- java

Java est un langage de programmation à usage général, évolué et orienté objet dont la syntaxe est proche du C. Le langage Java est un langage de programmation informatique orienté objet créé par James Gosling et Patrick Naughton employés de Sun Microsystems (constructeur d’ordinateurs et un éditeur de logiciels américain) avec le soutien de Bill Joy (co-fondateur de Sun Microsystems en 1982), présenté officiellement le 23 Mai 1995 au SunWorld [3].

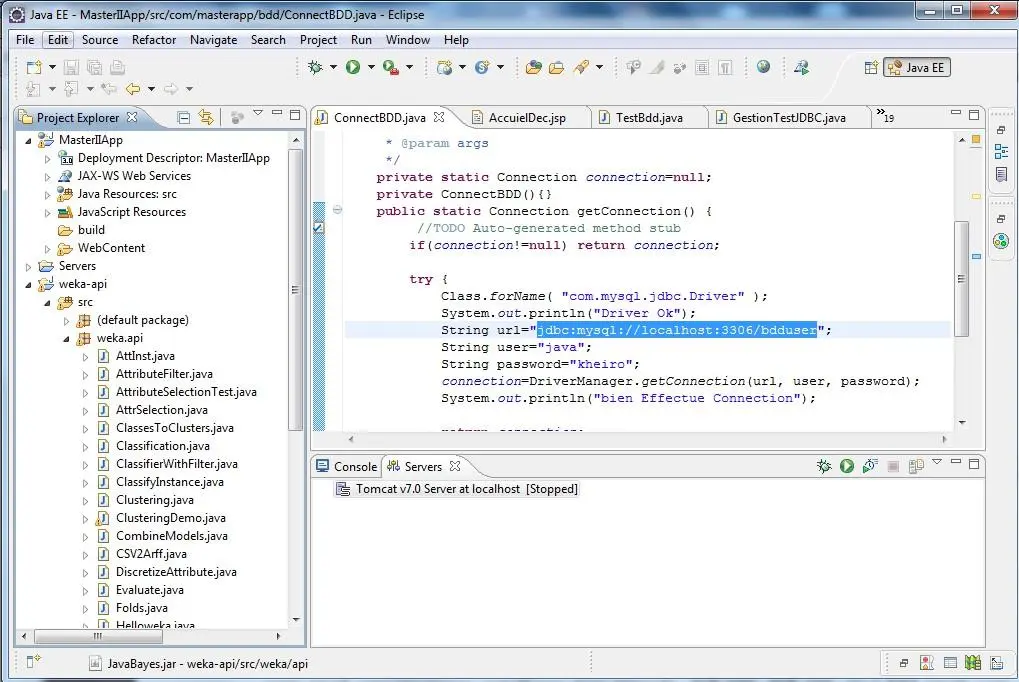

Figure 1 : IDE Eclipse « java ».

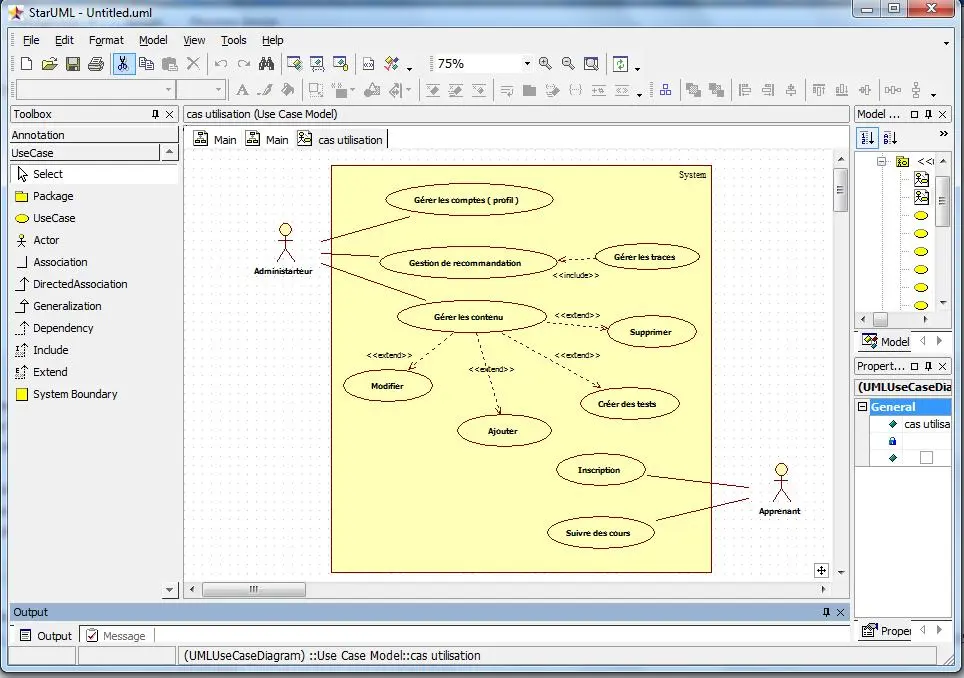

StarUML

Start UML écrit en java. Le but de ce StarUML est de guider l’utilisateur dans l’utilisation du logiciel et de la notation UML au travers d’un mécanisme de critiques et d’assistants. L’utilisateur bénéficie de plus de toute la puissance de la notation UML.

StarUML supporte plusieurs types des diagrammes : cas d’utilisation, classes, séquence, état, collaboration, activité et déploiement. La génération de code à partir de diagrammes de classes est supportée dans les langages suivants: Java, C++, PHP, C# et SQL.

Figure 2 : L’outil StarUML.

-

- Weka (Waikato Environment for Knowledge Analysis)

C’est un ensemble d’outils permettant de manipuler et d’analyser des fichiers de données, implémentant la plupart des algorithmes d’intelligence artificielle, entre autres, les arbres de décision et les réseaux de neurones. Il est écrit en java, disponible sur le web [11].

Il se compose principalement :

- De classes Java permettant de charger et de manipuler les données.

- De classes pour les principaux algorithmes de classification supervisée ou non supervisée.

- D’outils de sélection d’attributs, de statistiques sur ces attributs.

- De classes permettant de visualiser les résultats.

On peut l’utiliser à trois niveaux : Via l’interface graphique, pour charger un fichier de données, lui appliquer un algorithme, vérifier son efficacité.

Utiliser les classes définies dans ses propres programmes pour créer d’autres méthodes, implémenter d’autres algorithmes, comparer ou combiner plusieurs méthodes.

C’est cette première possibilité qui sera utilisée dans notre travail.

Figure 3 : L’outil Weka de datamining.

MySQL

MySQL est un système de gestion de base de données (SGBD). Il fait partie des logiciels de gestion de base de données les plus utilisés au monde, autant par le grand public (applications web principalement) que par des professionnels, en concurrence avec Oracle et Microsoft SQL Server. MySQL est un serveur de bases de données relationnelles SQL développé dans un souci de performances élevées en lecture [2].

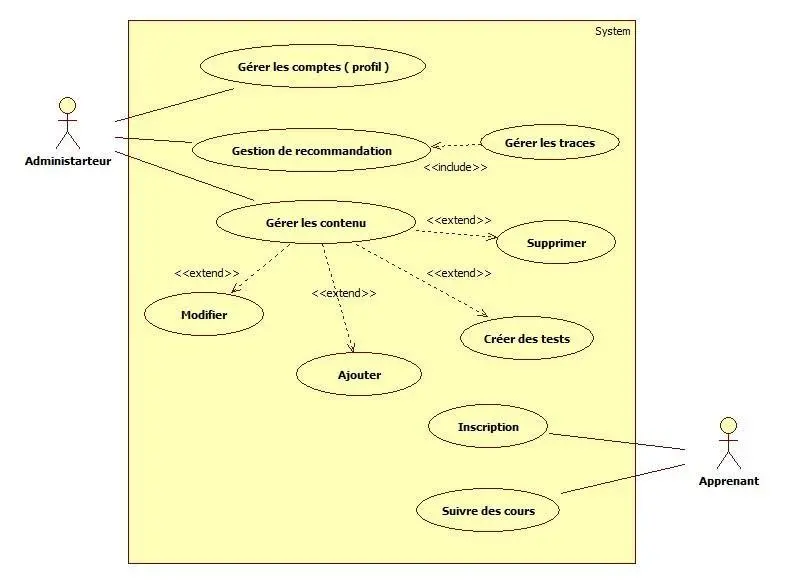

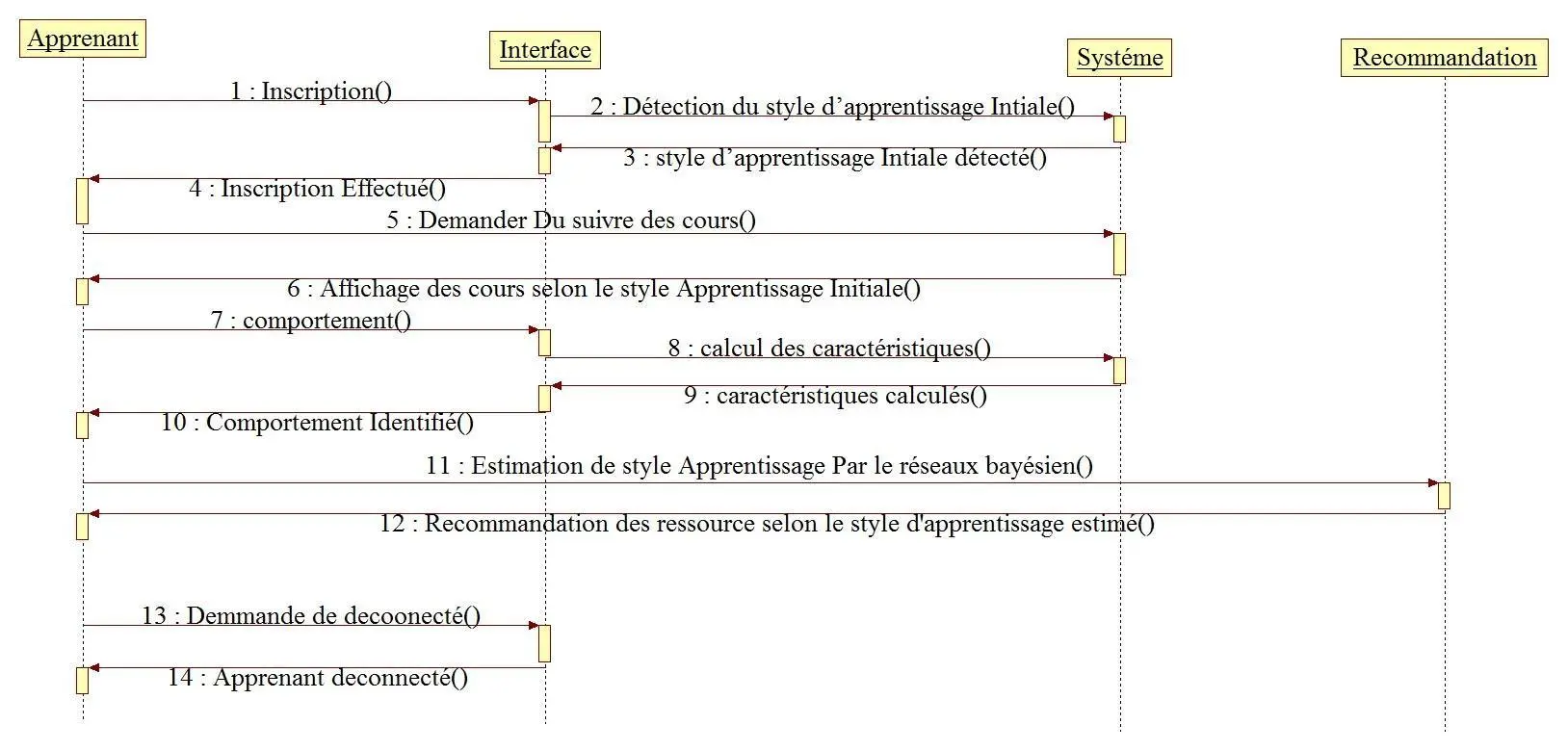

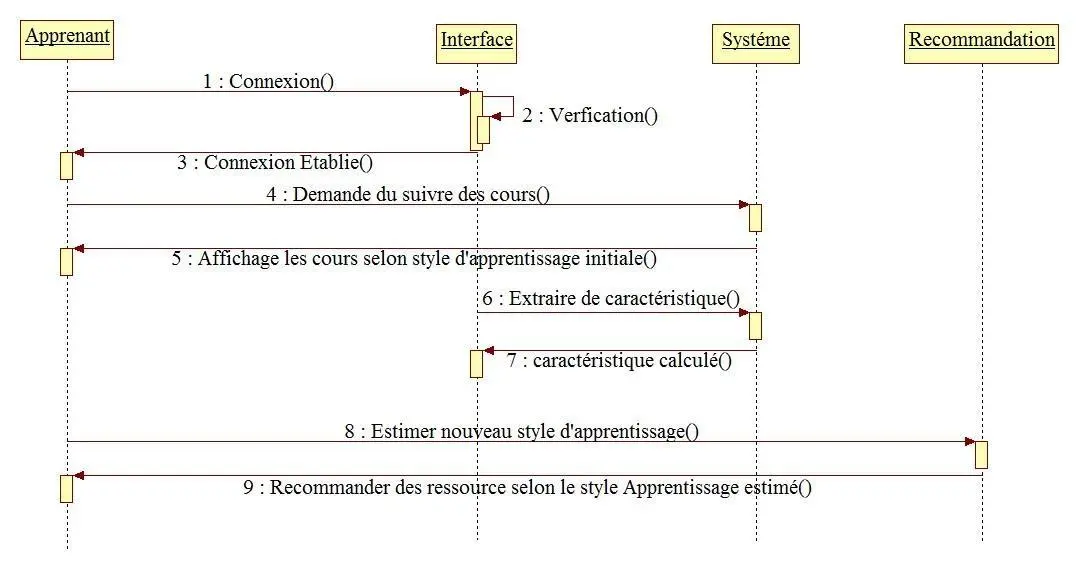

Le déroulement de notre système

Notre système est subdivisé en deux parties

Partie site web

- Fenêtre d’accueil du système réalisé

L’IHM (Interface Homme Machine) est un élément clé dans l’utilisation de tout système informatique et conditionne pour une large part son succès. En théorie, une interface doit être naturelle, efficace, intelligente, fiable, de compréhension et d’utilisation facile.

Figure 4 : Page d’accueil.

Page d’administrateur

Dans cette partie seule l’administrateur aurai le droit d’accéder à cette partie via un nom d’utilisateur et un mot de passe. Dans cette partie l’administrateur peut modifier des comptes et les trace des apprenants et ajouter des cours à la base de données.

Figure 5 : La page d’administrateur.

Les fonctionnalités du système

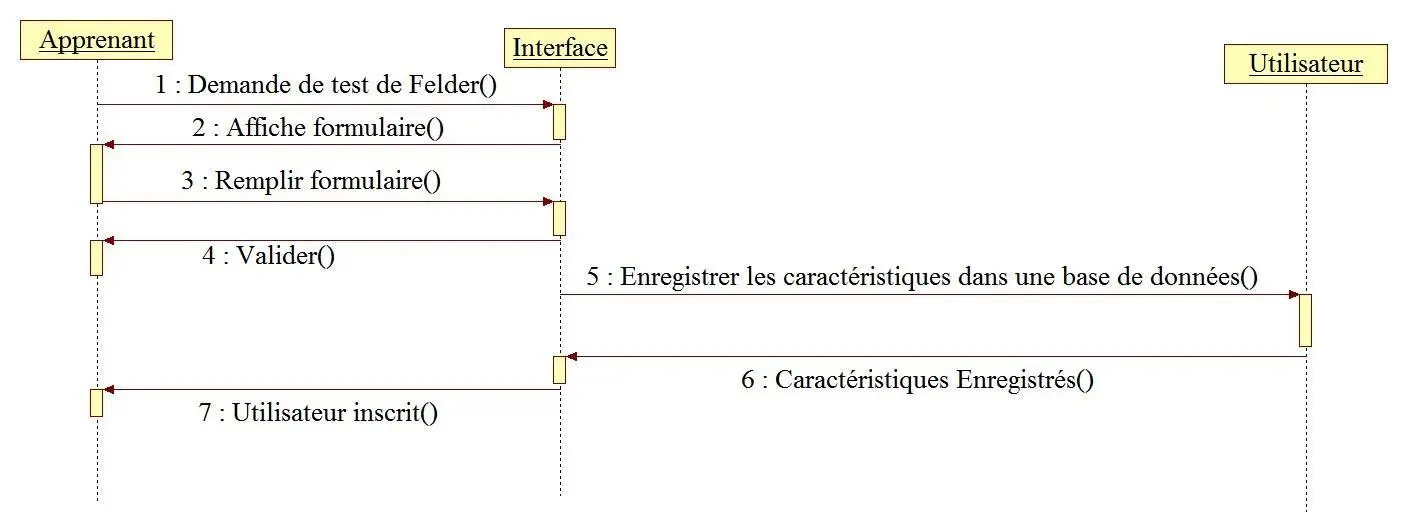

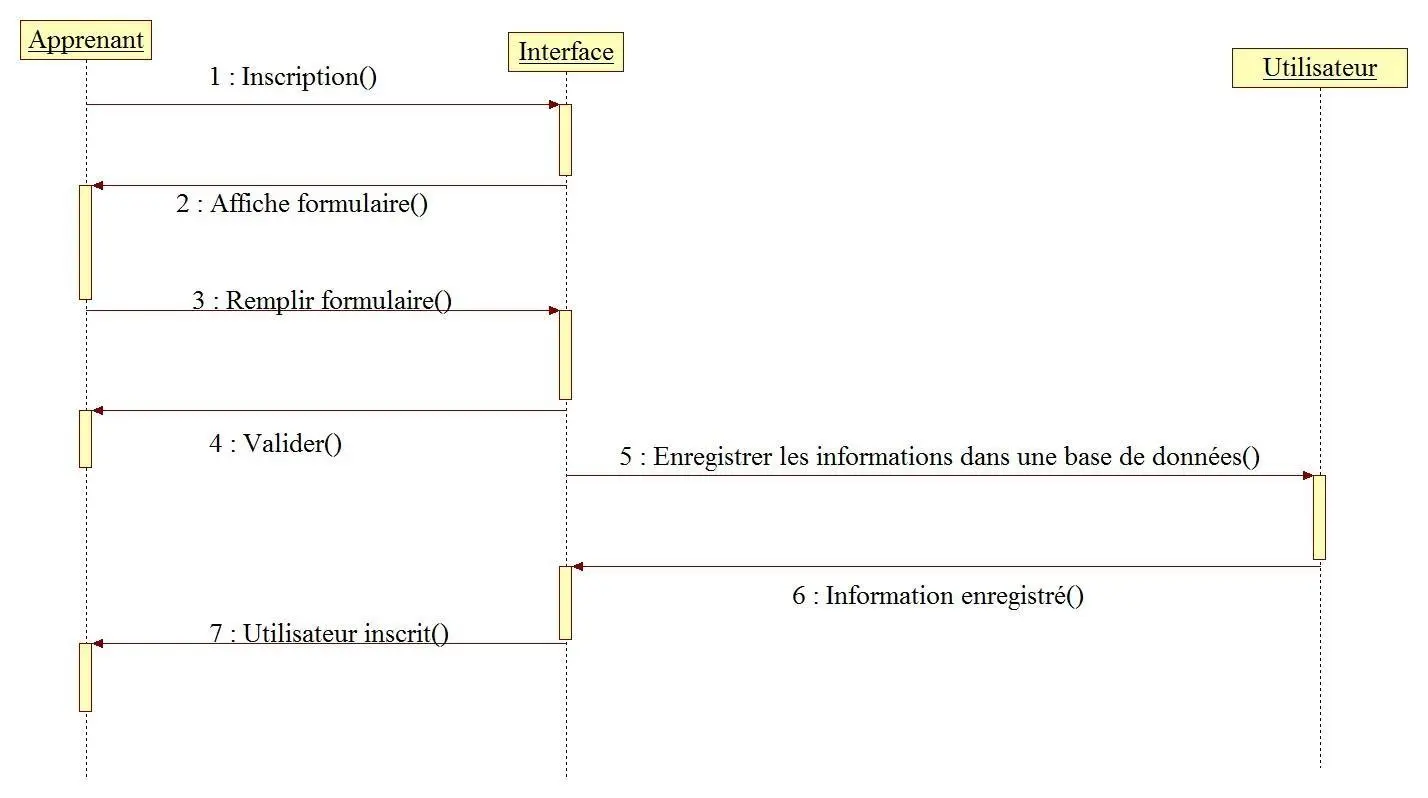

- Inscription

Lorsqu’un nouvel étudiant se présente sur le système pour suivre une séquence pédagogique il doit s’inscrit en remplissant un formulaire d’inscription.

Figure 6 : Partie d’inscription.

Voici le code source de cette partie d’inscription :

Figure 7 : Partie d’inscription (partie code).

Test de Felder

Au début de la séquence l’étudiant se trouve face un QCM de Felder qui doit le répondre.

Figure 8 : QSM de Felder.

Voici le code source de ce QCM.

Figure 9 : QSM de Felder (partie code).

choix des cours selon le style d’apprentissage initial

Après le test de Felder l’apprenant trouve lui face une séquence des cours recommandés selon leur style d’apprentissage initial détecté lors de la phase du répondre au QCM de Felder.

Figure 10 : Les cours selon le style d’apprentissage initial.

Voici le code source des cours recommandés selon le style d’apprentissage initiale.

Figure 11 : Les cours selon le style d’apprentissage initial (partie code).

Voici un exemple de cours qui donne une introduction sur les bases de la logique selon le style d’apprentissage.

- La dimension sensorielle (Visuel / verbal)

Figure 12 : Exemple de cours vidéo (Visuel).

Figure 13 : Exemple de cours texte (verbal).

- La dimension de progression (global / séquentiel)

Figure 14 : Exemple de cours (global).

Figure 15 : Exemple de cours (séquentiel).

Voici un autre exemple de cours selon les activités d’évaluation : jeux et simulations, l’apprentissage basé sur la résolution de problèmes, la discussion, étude de cas, question / réponse ou méthode de projet.

Les activités d’évaluation

Figure 16 : Exemple de cours selon les activités d’évaluations.

Jeux et simulations

Figure 17 : Exemple de cours selon l’activité d’évaluation « jeux et simulations ».

Résolution de problèmes

Figure 18 : Exemple de cours selon l’activité d’évaluation « la résolution de problèmes».

Discussion

Figure 19 : Exemple de cours selon l’activité d’évaluation « la discussion».

Étude de cas

Figure 20 : Exemple de cours selon l’activité d’évaluation « étude de cas».

Passer un test d’évaluation

À la fin des séquences pédagogiques l’apprenant répond à une série QSM d’évaluation sur 20 pts.

Figure 21 : QSM d’évaluation.

Après la validation de question l’étudiant peut quitter cette séquence. Et le système garde la trace de tout comportement d’un apprenant qui navigue dans le site, ces traces sont enregistrées dans un fichier log qui contient toutes les informations de l’action effectuée.

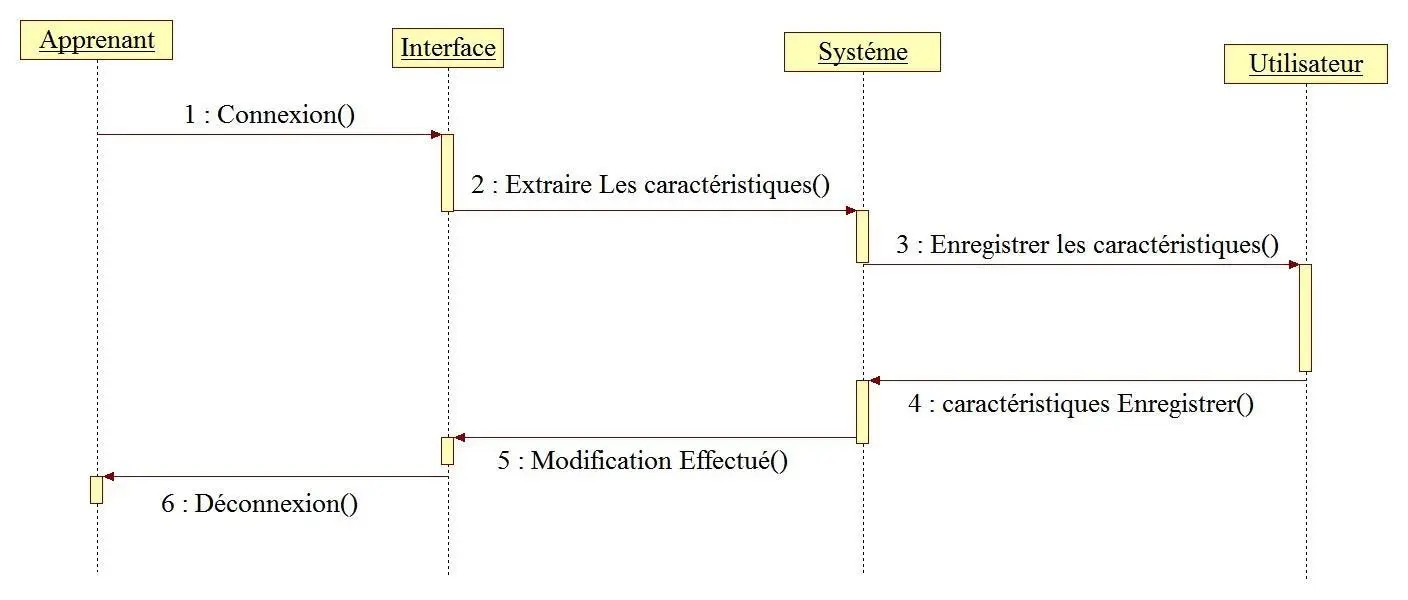

Partie de réseau bayésien

Dans cette partie nous avons utilisé les résultats de la séquence pédagogique (partie site) donc on va convertir les données de fichier log texte en base de données.

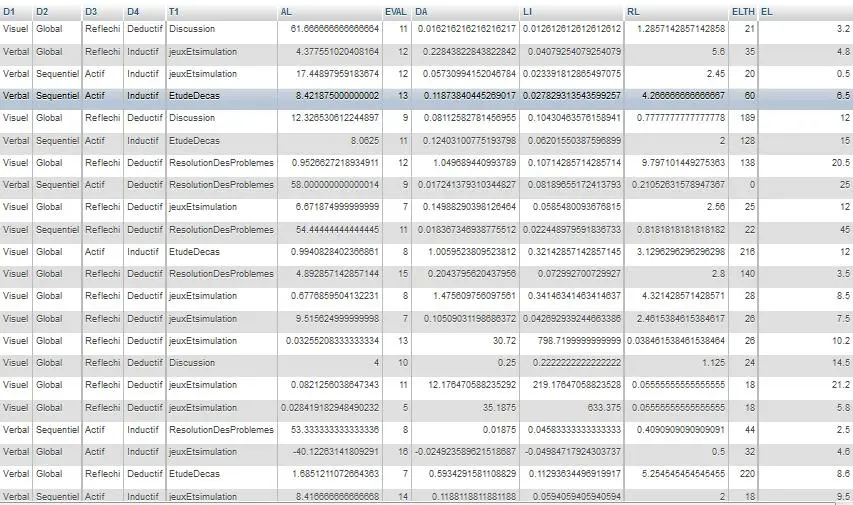

Les données

Notre approche garde la trace de tout comportement d’un apprenant qui navigue dans le site, ces traces sont enregistrées dans un fichier log qui contient toutes les informations de l’action effectuée.

Dans la base de données, on trouve ces actions structurées et enregistrées dans une table nommée «Users ». Cette table contient tout l’historique de comportements effectués par les apprenants.

Figure 22 : Présente une partie des données extraites de la table Users.

Prétraitement

C’est la première phase de notre approche, qui permet d’extraire les données nécessaires à partir de la table «Users», et d’appliquer sur ces derniers l’algorithme l’inférence via l’outil Weka.

Pour pouvoir utiliser ces données par l’outil Weka, le résultat de requête doit être enregistré sous le format (.CSV) qu’on le nomme « Test.csv».

Figure 23 : Fichier Test en format csv.

Datamining

Inférence bayésienne

Une première série de données recueillies à partir d’une étude empirique a été utilisée pour calculer les probabilités conditionnelles pour chaque nœud. Le réseau résultant est instancié pour chaque nouvel élève. Les expériences d’apprentissage des différents étudiants sont régulièrement utilisées pour renforcer les tables de probabilités du travail net. Pour un nouvel étudiant, nous attribuons la plus probable dans les Variables-à-dire de la population de style de l’élève sont réglés avec les valeurs correspondant aux probabilités les plus élevées dans le réseau initial. Ce sera affiné après la première activité d’évaluation. Pour les utilisations ultérieures du système, les variables de style sont mises au style de l’élève estimé au cours de la dernière activité. Une inférence directe

est, par la suite, effectuée dans le réseau pour calculer les probabilités conditionnelles des variables d’évaluation. Les valeurs correspondant aux plus hautes probabilités sont sélectionnées. Ces métadonnées sont utilisées pour composer une activité d’évaluation qui est proposée à l’étudiant. La surveillance du comportement de l’élève pendant le processus d’apprentissage [17] mène à la mesure de leur performance.

Il est défini comme preuve dans le réseau et une conclusion en arrière est effectuée pour affiner le style de l’élève. Après un certain nombre d’itérations, le réseau converge vers une estimation stable du style d’apprentissage.

Figure 24 : Algorithme d’inférence.

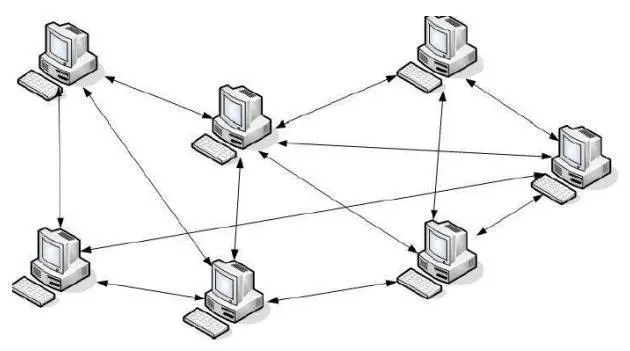

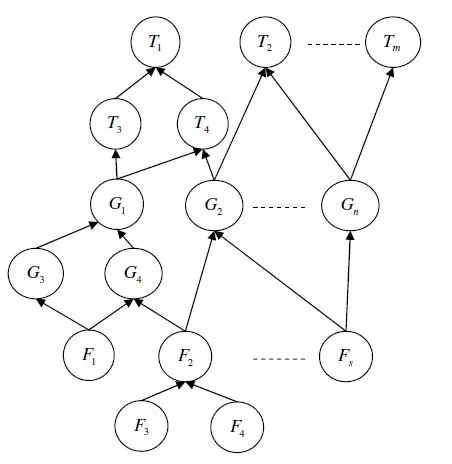

La structure de réseau

Nous avons choisi l’outil Weka pour créer la structure de notre réseau bayesien qui est possible via la fenêtre «Tools» puis « Bayes net editor ».

Ces données représentent les entrées de notre réseau (T, EVAL, EL, DA, LI, AL, Elth, RL, D1, D2, D3, D4) pour chaque élève.

Figure 25 : Conception du réseau bayésien via Weka.

La sortie du réseau c’est dans le cas où la performance <10 le système va appliquer l’algorithme d’inférence afin de recommander des ressources pertinentes à qui permettre à l’apprenant d’obtenir des meilleurs résultats (performance>=10) par rapport à leur style d’apprentissage.

Evaluation

Les expérimentations présentées dans ce chapitre permettent de :

- Créer un environnement éducatif aux étudiants en gardant le lien entre eux et leurs enseignants.

- Mesurer la performance d’un apprenant par une évaluation sommative. (Après une séquence d’enseignement, l’apprenant répond à un questionnaire sous forme de QCM. Il obtient une note comprise entre [0,20]).

- Eviter de recommander des ressources qui ne sont pas importantes.

- Permet au système de recommander que les ressources adaptées aux préférences des apprenants.

Conclusion

Nous avons présenté dans ce chapitre les différentes expérimentations faites sur des données créées par la navigation de quelques apprenants dans le site.

Les outils utilisés pour développer notre approche sont expliqués ici. Ces derniers nous ont aidés à mettre en œuvre les phases d’adaptation des ressources à nos apprenants. L’outil Weka nous a permis d’appliquer la classification sur les données présentées par un fichier .csv, afin d’exploiter ce résultat pour appliquer l’algorithme d’inférence, le langage java a été utilisé pour nous faciliter la manipulation des formules mathématiques.

Les résultats des expérimentations nous montrent une grande efficacité de cette approche proposée, d’autre part, le scénario proposé est adéquat sur le contenu présenté. L’utilité de la première phase (Test de Felder) est de détecter le style initial, puis à chaque session d’apprentissage on le pour lui recommander un nouveau ressources estimé par le réseau bayésien.

Conclusion Générale

CONCLUSION ET PERSPECTIVES

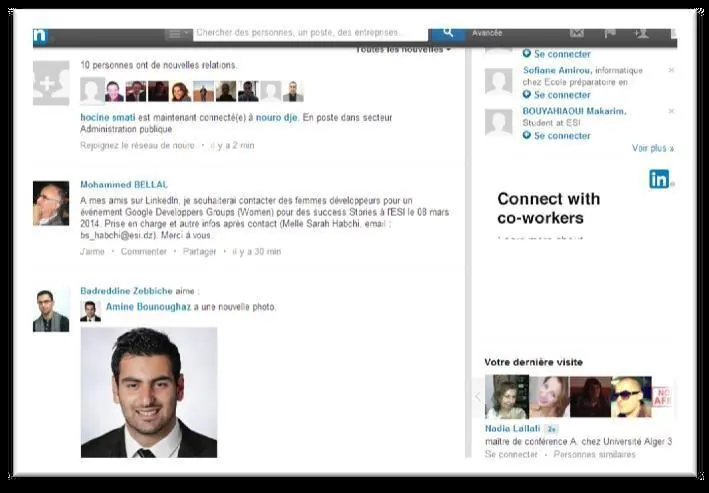

Les réseaux sociaux sont de plus en plus utilisés dans les entreprises, les écoles et les universités. Ceci a été permis par leur facilité d’utilisation et les fonctions de communication et de collaboration qu’ils offrent. Dans le cadre de cette thèse de master, nous nous sommes intéressés aux applications des réseaux sociaux pour l’apprentissage [1].

Notre travail a concerné la conception d’un système de recommandation basé sur les réseaux bayésien pour un réseau social d’apprentissage. L’objectif principal de notre système est de recommander aux apprenants des ressources adéquates à leur style d’apprentissage et équivalent à leurs préférences.

Nous avons pris connaissance dans le premier chapitre d’exposer les réseaux sociaux et son rôle comme un outil efficace dans la stratégie d’apprentissage. Dans le deuxième chapitre, nous avons présenté l’approche d’appui. Dans le troisième chapitre, nous avons exposé les modules de l’architecture conceptuelle de notre modèle. Dans le quatrième chapitre, on a présenté l’environnement de programmation utilisé et quelques outils, ainsi que les interfaces de l’apprentissage réalisées.

Finalement, ce projet de fin d’étude représente le fruit de tant d’années d’études, il nous a permis d’avoir de nouvelles connaissances dans différents domaines comme : la programmation JAVA EE, JAVASCRIPT, HTML, CSS, ainsi que la manipulation de la base de données via MYSQL, m’a initié aussi à maîtriser la boîte à outils Weka et l’apprentissage des différentes techniques utilisées en datamining et plus précisément le réseau bayésien. Nous avons également appris plusieurs techniques et de concrétiser nos connaissances en web design et en développement web.

Au terme de ce présent mémoire, nous considérons notre travail comme un pas en avant. Il n’est pas parfait, mais perfectible. Les futures recherches pourraient en apporter plus de solutions avec plus de précision.

Comme perspectives de recherche, nous proposons d’intégrer notre approche sur l’un des réseaux sociaux et l’améliorer, parmi les améliorations possibles citons :

- Essayer de publier sur une plateforme mobile.

- Proposer d’intégrer notre approche sur l’un des réseaux sociaux d’apprentissage comme étant un plugin.

Page 71

________________________

2 Définition donnée par l’article 62 de la loi sur les nouvelles régulations économiques (NRE) du 15 mai 2001. ↑

3 Auchan Les 4 Temps, La Défense. ↑

Questions Fréquemment Posées

Quel langage de programmation est utilisé pour développer le système de recommandation?

Nous avons choisi le langage « Java » pour réaliser notre application.

Quels outils sont utilisés pour l’analyse de données dans le système de recommandation?

Nous avons utilisé Weka pour manipuler et analyser des fichiers de données, ainsi que MySQL pour gérer la base de données.

Comment le style d’apprentissage des utilisateurs est-il détecté dans le système?

Le style d’apprentissage est détecté à l’aide d’un test de Felder, suivi d’un prétraitement des données.